Nous avons récemment abordé le cas d'un malware installé sur plusieurs centaines de milliers de machines Apple. Flashback crée en effet un authentique botnet puisque les machines peuvent par la suite être utilisées pour réaliser diverses actions, à la « discrétion » du pirate. Apple a fini par réagir officiellement et annonce qu'un outil gratuit est en développement.

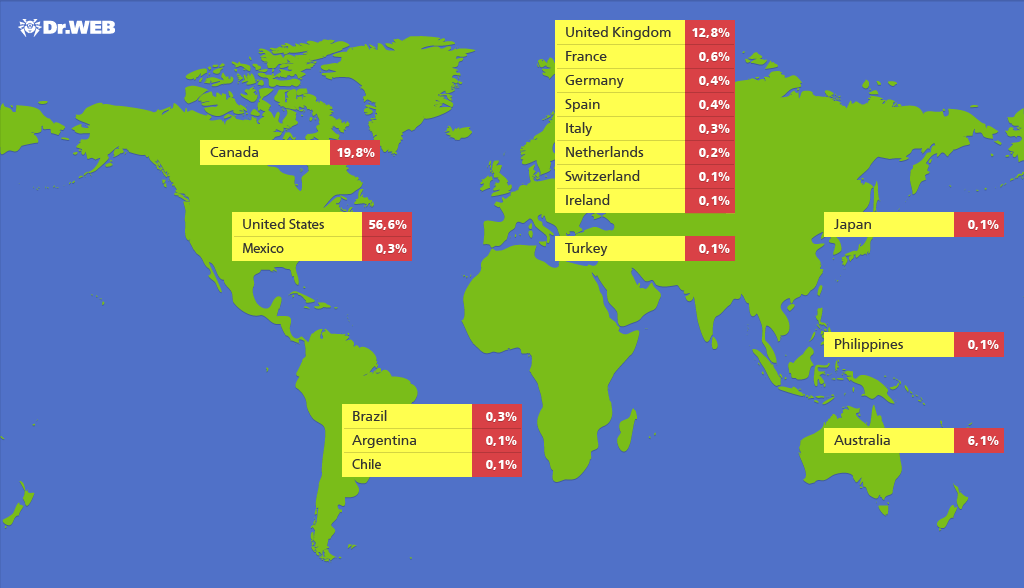

C'est la société DrWeb qui avait révélé l'ampleur de l'infection. Cette dernière passe par un grand nombre de serveurs hébergeant, parfois à leur insu, la bestiole. L'arrivée du malware se fait via une faille de Java qui a été corrigée. Apple distribue d'ailleurs depuis la semaine dernière une mise à jour pour Snow Leopard et Lion. Dans une note technique, la firme invite carrément à désactiver Java pour les utilisateurs qui sont restés sur Leopard (10.5). Elle confirme surtout travailler sur un outil gratuit de suppression de Flashback. Notez que le filtre anti-malware de Mac OS X devrait également être mis à jour.

Mais DrWeb a également indiqué au magazine Forbes qu'Apple s'était adressé à son registrar pour faire fermer son domaine. Pour l'éditeur de sécurité, il ne s'agit pas d'une volonté de nuire, mais d'une erreur de jeunesse : Apple brasse large et tente de faire fermer les domaines hébergeant le malware. Dans le cas du serveur de DrWeb toutefois, il s'agit d'un outil servant justement à mesurer l'activité de Flashback. L'entreprise ajoute qu'Apple doit revoir sa manière de communiquer avec les sociétés impliquées dans la sécurité. Elle a en effet envoyé à Cupertino l'ensemble de ses données sans qu'aucune réponse ne soit fournie, jusqu'à la demande de fermeture au registrar.

Forbes indique qu'Apple aurait pu ne pas prendre DrWeb au sérieux, car la société ne s'était pas forcément fait un nom jusque-là. Pourtant, ses trouvailles ont toutes été confirmées par Kaspersky. Ce dernier a par ailleurs indiqué ne rien avoir fait de plus, car Apple semblait gérer la situation convenablement, notamment en cherchant les domaines C2 (Command & Control).

Le magazine rappelle que la propagation de Flashback est de la faute d'Apple. La faille Java qui a permis son installation sur les machines est corrigée depuis février par Oracle. Le correctif s'est répandu rapidement sur Windows via les mises à jour automatiques de Java, mais ce dernier n'est pas disponible en l'état sous Mac OS X : il faut passer par un téléchargement spécifique dans le centre de mises à jour du système. Problème : Apple a tardé à intégrer le correctif, laissant les Mac vulnérables à une éventuelle attaque.

La situation reste cependant compréhensible pour Boris Sharov, directeur général de DrWeb : « Ce ne sont pas vraiment des jours plaisants pour eux. Ce n'est pas à nous qu'ils pensent. La sécurité des ordinateurs Mac est sur un déclin rapide, et ils réfléchissent à quoi faire ensuite. Ils réfléchissent à la manière de gérer un futur dans lequel le Mac n'est plus sûr. »

Ceux qui souhaitent dès à présent vérifier la sécurité de leur machine pourront se tourner vers l'outil mis à disposition gratuitement par Kaspersky.