Vous n'êtes pas identifié.

• Annonce ToutSurTout

Déjà 15 ans !

Si vous souhaitez participer vous aussi aux discussions sur le forum, il faut vous inscrire ou vous identifier.

Les inscriptions sont actuellement OUVERTES.

Pages: 1

Réponses : 3 / Vues : 4 339

- Accueil forums

- » Les infos du net

- » Le réseau anonyme Tor voit son trafic exploser

Message 1 Discussion postée le 29-08-2013 à 14:59:51

Philippe

- Titre: Banni

- Avancement: Niveau 3

- Date d'inscription: 26-09-2009

- Messages: 3 660

Le réseau anonyme Tor voit son trafic exploser

http://www.numerama.com/magazine/26845- … loser.html

Mmmmh...

Je suis pas sûr que ce soit une prise de conscience, en effet... En théorie, il existe une attaque sur Tor pour permettre d'identifier quel internaute se connecte à quel serveur, c'est l'attaque du "time pattern" : en imposant une cadence de transmission de paquets à un endroit donné, si on retrouve la même cadence à un point de sortie, on arrive à lier un client à un serveur, rendant le routage en oignon obsolète.

Cette attaque nécessite d'inonder les noeuds utilisés de paquets de manière à "imprimer" un motif aux autres paquets transitant par ces noeuds. Je sais que les autorités américaines ont mis la main sur plusieurs serveurs du réseau. Couplé à une surveillance généralisée des FAI américains et une attaque massive du réseau Tor pour "imprimer" les fameux "time patterns", il pourrait s'agir de la première attaque d'envergure d'un gouvernement contre le réseau Tor.

Dans le doute et en attendant des explications, il serait peut-être sage d'utiliser des alternatives comme I2P ou Freenet.

Des stades aux entrées payantes sont pleins de gens qui pensent que ceux qu'ils applaudissent sont trop payés, et les bibliothèques à l'entrée gratuite sont vides des gens qui pensent que les livres sont trop chers ...

Message 2 Réponse postée le 29-08-2013 à 18:07:48

Re: Le réseau anonyme Tor voit son trafic exploser

Pour moi la sécurité utilme est de se payer un serveur à l'étranger et l'utiliser en passerelle proxy.

Paiement sécurisé et anonyme de rigueur.

Loic DL un jour, Loic DL toujours ...

Message 3 Réponse postée le 15-09-2013 à 00:44:40

Alex31

- Titre: TST Légendaire

- Avancement: Niveau 4

- Date d'inscription: 14-10-2012

- Messages: 10 646

Re: Le réseau anonyme Tor voit son trafic exploser

Et pourtant Tor c'est un réseau d'anonymes qui justement chaque utilisateur peut se proposer de faire aussi relais.

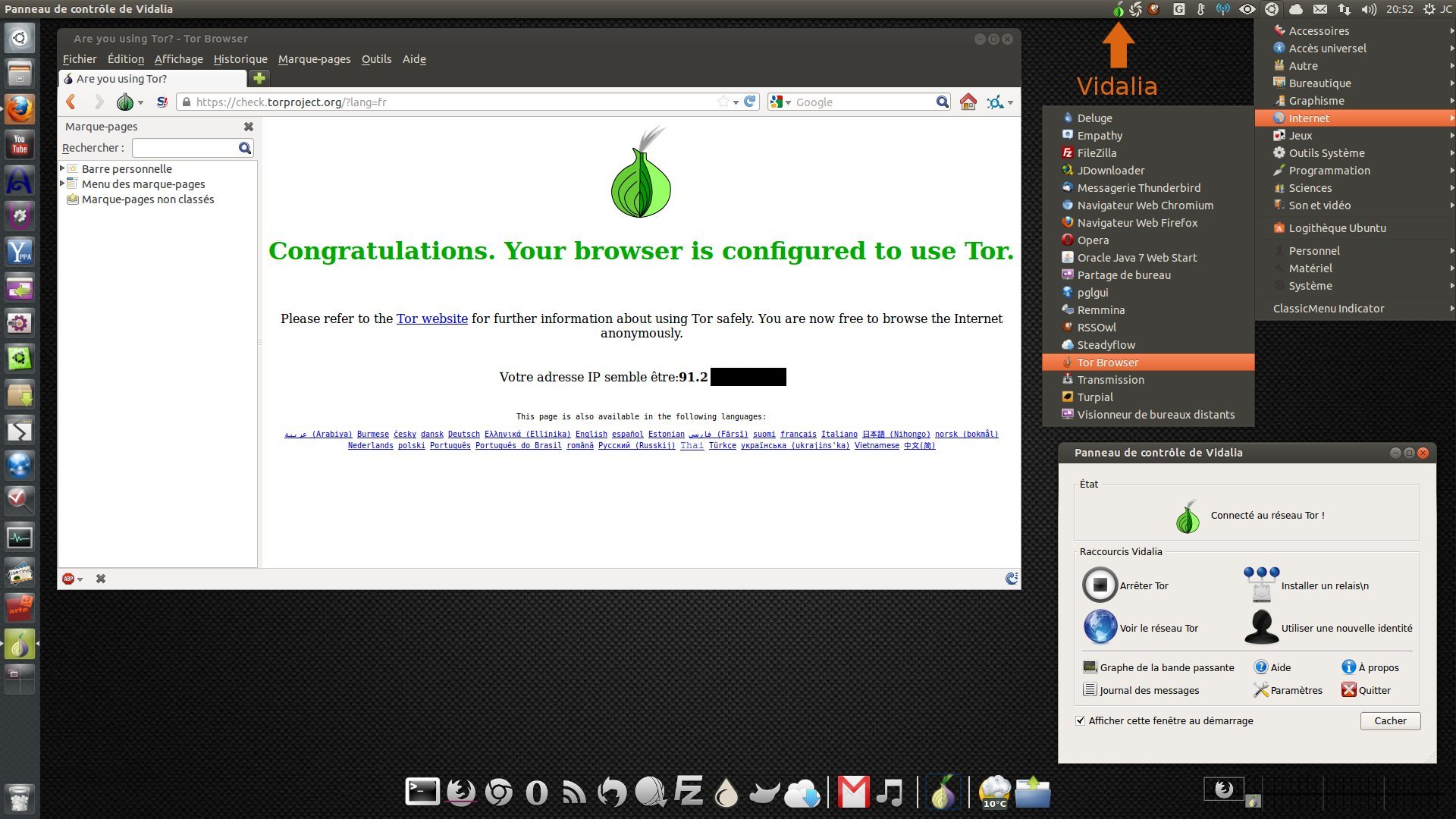

Tor utilise le navigateur Firefox en v16 et de plus il s'agit de la version portable. En effet, même sur linux on dezzip et on le met à la racine dossier de son login et c'est tout !

Par contre pour les utilisateurs de Ubuntu et dérrivés, la version proposé dans Synaptic ne permet pas de lancer le navigateur à moins peut être de savoir quoi installer très précisément. Maintenant il est bien plus simple et rapide au final de le télécharger depuis le site officiel pour simplement le dezziper dans le dossier de son login.

Télécharger ici (linux, windows, mac)

Gardez l'anonymat... et le contrôle!

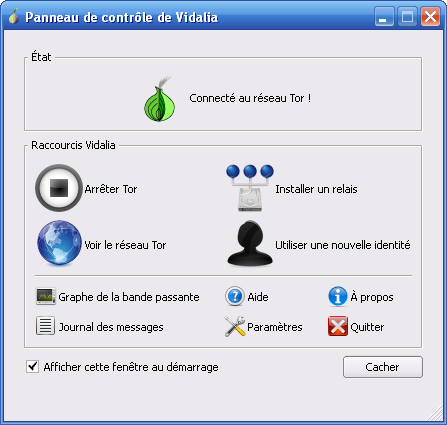

Tor Vidalia permet de contrôler via une interface graphique claire et simple l'utilitaire de navigation Tor, ainsi que ses niveaux d'actions.

Le but de Tor est de protéger contre l'analyse de trafic, une forme de surveillance des réseaux qui menace l'anonymat et la confidentialité des activités et relations entre personnes privées, entre partenaires commerciaux ou entre partenaires institutionnels.

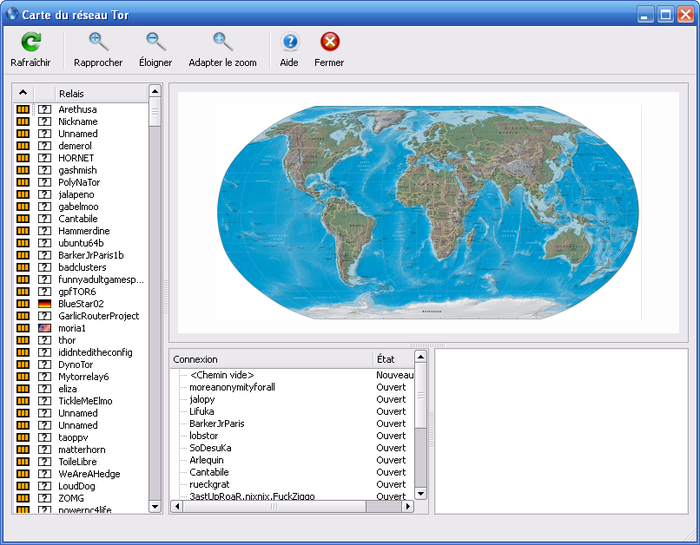

Avec Tor, les communications rebondissent au travers d'un réseau de serveurs distribués (nuds), appelés "onion routers", qui vous protègent contre les sites web qui enregistrent les pages que vous visitez, contre les observateurs externes, et contre les "onions routers" eux-mêmes.

A noter que la vitesse de navigation peut être affectée par ces multiples échanges, nécessaires aux cryptage des données.

Au delà d'une navigation plus confidentielle, Tor Vidalia propose plus d'options. Vous êtes curieux et souhaitez visualiser, en temps réel, la bande-passante consommée? Activer et désactiver le mode "Navigation sécurisée"? Un vrai jeu d'enfant! Un simple clic pour modifier l'adresse IP de votre connexion Internet, un simple coup d'il au "tableau de bord" pour contrôler la bande-passante. Vidalia vous donnera ces informations.

Une référence pour tous ceux qui souhaitent surfer de manière plus anonyme.

Les Plus

Très efficace

Panneau de contrôle bien conçu

Graphique de bande passante

Changement de noeud via un simple bouton

Traduit en français

Les Moins

Navigation plus lente

Message 4 Réponse postée le 15-09-2013 à 00:48:55

Alex31

- Titre: TST Légendaire

- Avancement: Niveau 4

- Date d'inscription: 14-10-2012

- Messages: 10 646

Re: Le réseau anonyme Tor voit son trafic exploser

En résumé a écrit :

Une faille critique de Firefox expose les utilisateurs de Tor Browser Bundle

Résumé : Récemment découverte dans le navigateur Firefox de Mozilla, une vulnérabilité critique a permis le développement d'un code d'exploitation en Javascript dont le but est de révéler les utilisateurs de Tor Browser Bundle, tout en collectant différentes informations sensibles sur ces derniers.

Le projet TOR conseille dès maintenant à ses utilisateurs d'arrêter d'utiliser les systèmes d'exploitation de type Microsoft Windows après la découverte la découverte d'une vulnérabilité critique dans le navigateur Mozilla Firefox, l'exploitation de cette dernière allant à l'encontre de tous les avantages d'anonymisation habituellement fournis par le réseau constitué de nuds TOR.

La vulnérabilité autorisant l'utilisation d'un code Javascript spécifique afin de collecter des informations identifiantes cruciales sur les ordinateurs qui visitent des sites Web par l'intermédiaire du réseau Tor. Ce script ciblant spécifiquement les systèmes Microsoft Windows et la version 17 ESR (Extended Support Release) de Firefox, une version personnalisée pour l'usage de TOR.

Les utilisateurs des systèmes d'exploitation de type GNU/Linux et Mac OS X n'étant pas concernés pour le moment, néanmoins rien n'empêche que cela soit le cas dans un avenir plus ou moins proche. Déposé sur certains sites, le code Javascript malicieux en question collecte notamment le « hostname » et l'adresse MAC des ordinateurs des victimes, puis les envoie vers un serveur distant.

D'après le chercheur Vlad Tsyrklevich, ce code d'exploitation semble donc avoir été développé de façon spécifique au ciblage des utilisateurs de la solution Tor Browser Bundle et ce afin de les démasquer malgré leur utilisation du réseau anonymisant. Aucun code vraiment offensif, comme une porte dérobée par exemple, n'étant cependant ici utilisé à l'encontre des ordinateurs ciblés.

Les responsables de TOR invitent également les utilisateurs à désactiver l'exécution du Javascript afin de réduire les risques d'exploitation vis-à-vis de cette vulnérabilité ou de vulnérabilités semblables à l'avenir. Une future version de Tor Browser Bundle devrait par ailleurs être publiée prochainement, elle contiendra une interface permettant une configuration aisée et liée à Javascript.

A noter que la vulnérabilité a été corrigée par Mozilla dans les dernières versions de Firefox et donc dans les dernières versions également de Tor Browser Bundle, néanmoins les utilisateurs des versions plus anciennes de ce dernier restent toujours vulnérables à son exploitation, il est donc plus que vivement conseillé de faire les mises à jour nécessaires afin de s'en protéger à l'avenir.

Réponses : 3 / Vues : 4 339

Pages: 1

- Accueil forums

- » Les infos du net

- » Le réseau anonyme Tor voit son trafic exploser