Vous n'êtes pas identifié.

• Annonce ToutSurTout

Déjà 15 ans !

Si vous souhaitez participer vous aussi aux discussions sur le forum, il faut vous inscrire ou vous identifier.

Les inscriptions sont actuellement OUVERTES.

Pages: 1

Réponse : 0 / Vues : 2 542

- Accueil forums

- » Le bar

- » Vuvuzela, la messagerie instantanée anonyme selon le MIT

Message 1 Discussion postée le 16-12-2015 à 13:49:57

Philippe

- Titre: Banni

- Avancement: Niveau 3

- Date d'inscription: 26-09-2009

- Messages: 3 660

Vuvuzela, la messagerie instantanée anonyme selon le MIT

Les systèmes de messagerie actuels ont, pour la plupart, un inconvénient majeur, les conversations sont facilement consultables par des yeux indiscrets. Dans le contexte actuel, les services de messagerie instantanés anonymes ont logiquement le vent en poupe et aujourd'hui, le prestigieux MIT propose un nouveau concept, Vuvuzela.

S'il tire son nom de cet affreux instrument qui faisait un boucan de tous les diables durant la Coupe du Monde de Football en Afrique du Sud en 2010, c'est justement par le service fait du bruit, beaucoup de bruit...

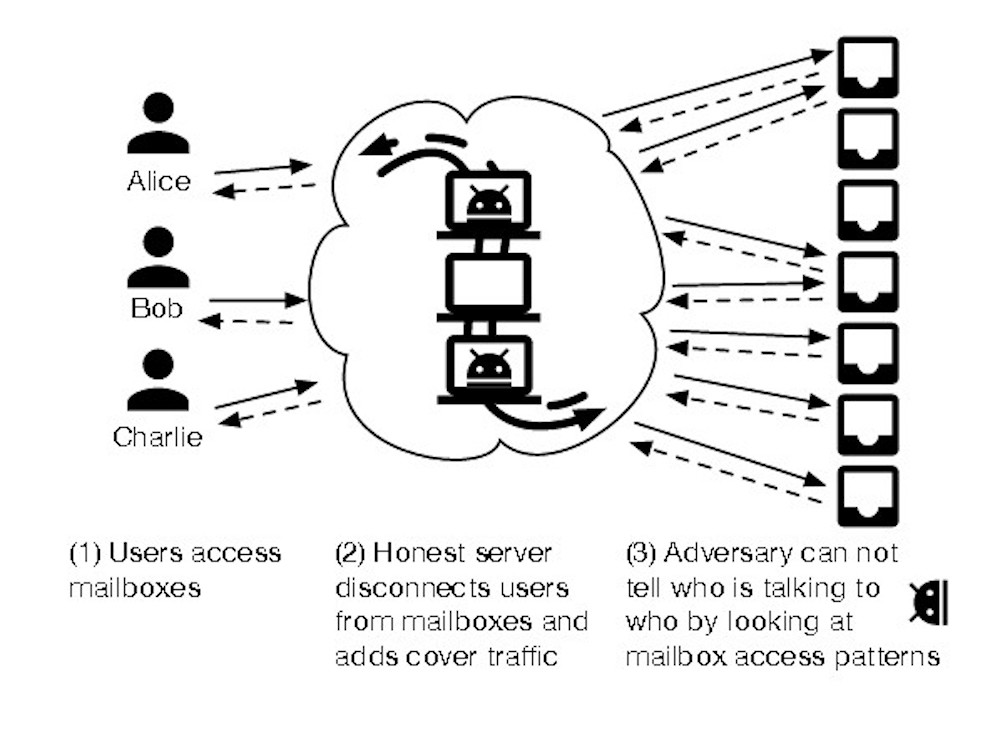

Plutôt que de chercher à chiffrer tous les messages, de bout en bout, avec des codes que l'on sait cassables, Vuvuzela chiffre moins mais génère davantage de faux. Le service reçoit les messages et les stocke dans une adresse mémoire sur l'un de ses serveurs interconnectés, une « boîte à lettres« . Avant que le système ne décide où stocker un message, celui-ci passe à travers tout un tas de boîtes à lettres, lesquelles envoient à leur tour du faux trafic à tous les utilisateurs qui leur sont connectés.

Le serveur notifie le destinataire qu'il a un message pour lui, celui-ci va alors le chercher, passant une fois encore à travers les différentes boîtes à lettres pour récupérer la localisation du message. Lorsqu'une connexion est faite avec un destinataire à la recherche d'un message, chaque serveur envoie une fois encore tout un tas de paquets inutiles à travers le réseau.

Selon les chercheurs du MIT à l'origine de Vuvuzela, les volumes de données générées seraient tels qu'ils laisseraient les yeux indiscrets bien loin de ce système. Et même si les attaquants venaient à infiltrer plus de la moitié du réseau de boîtes à lettres, il suffit que l'une d'entre elles reste intacte pour que les utilisateurs puissent communiquer de manière tout à fait sûre.

Un premier test a été réalisé, sur des serveurs Amazon EC2 et avec 1 million d'utilisateurs simulés. Vuvuzela a ainsi pu échanger 15 000 messages par seconde avec un temps de latence de 44 secondes. Oui, c'est beaucoup, mais ce n'est qu'un premier test. Les experts et autres chercheurs en sécurité informatique, eux, vantent la technique à qui veut bien l'entendre.

Des stades aux entrées payantes sont pleins de gens qui pensent que ceux qu'ils applaudissent sont trop payés, et les bibliothèques à l'entrée gratuite sont vides des gens qui pensent que les livres sont trop chers ...

Réponse : 0 / Vues : 2 542

Pages: 1

- Accueil forums

- » Le bar

- » Vuvuzela, la messagerie instantanée anonyme selon le MIT