Vous n'êtes pas identifié.

• Annonce ToutSurTout

Déjà 15 ans !

Si vous souhaitez participer vous aussi aux discussions sur le forum, il faut vous inscrire ou vous identifier.

Les inscriptions sont actuellement OUVERTES.

Pages: 1

Réponse : 0 / Vues : 2 034

- Accueil forums

- » Le bar

- » Une nouvelle attaque de ransomware s'attaque aux réseaux du monde entier

Message 1 Discussion postée le 29-06-2017 à 19:32:30

Une nouvelle attaque de ransomware s'attaque aux réseaux du monde entier

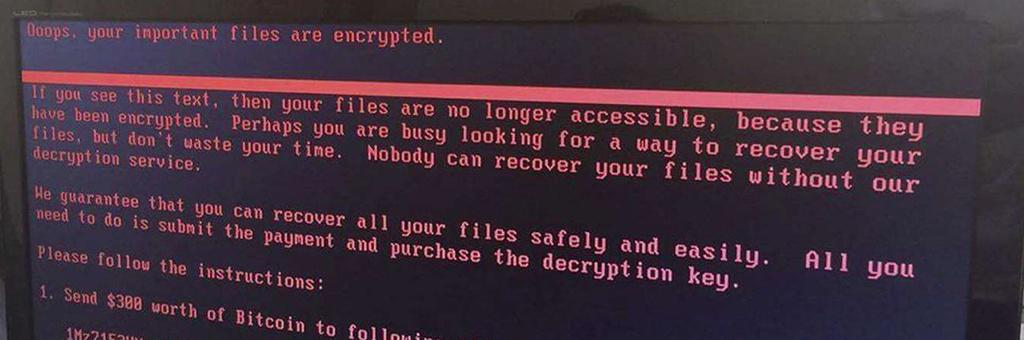

Alors que les entreprises se remettent à peine de la cyberattaque WannaCry qui a eu lieu il y a quelques semaines, un nouveau malware encore plus virulent que le premier s'attaque à nouveau aux disques durs en les cryptant et en réclamant lui aussi une rançon de 300 dollars.

Une propagation à l'échelle mondiale.

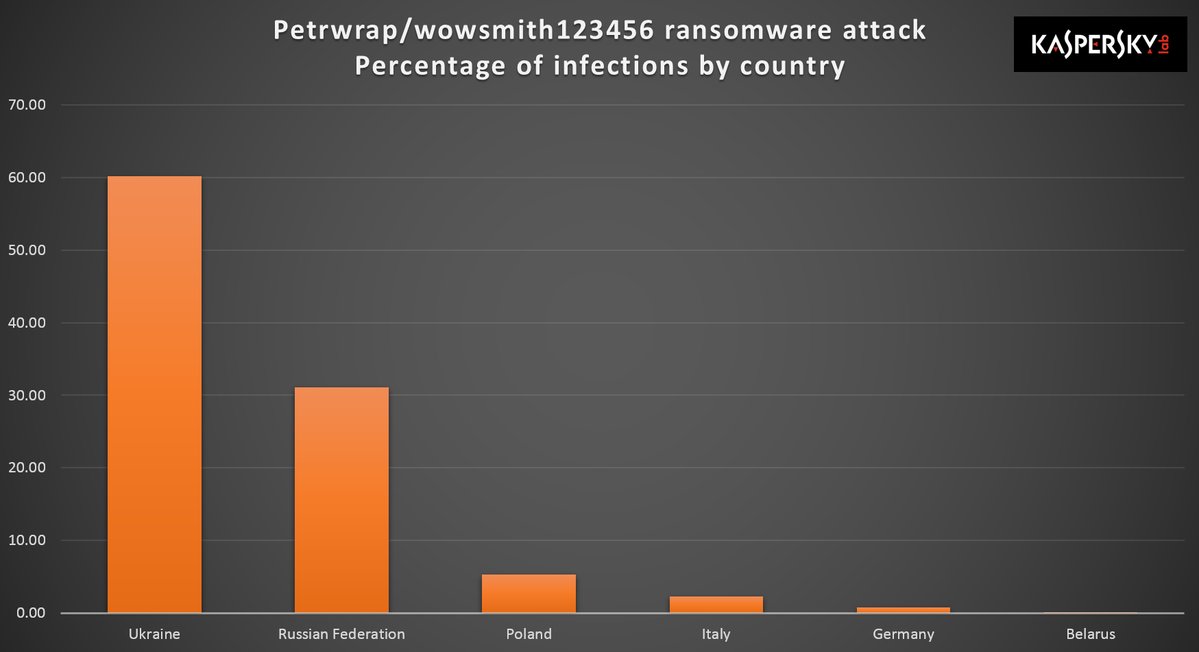

D'après les informations de Kaspersky, le malware a déjà touché la Russie et l'Ukraine ainsi que la Pologne, l'Italie et l'Allemagne et se répand très vite dans le monde entier. Parmi les victimes, on compte la centrale de Tchernobyl, l'obligeant à repasser en manuel pour gérer le niveau de radioactivité. En France, le "rançongiciel" a réussi a s'attaquer aux sites officiels du groupe Saint-Gobain, de la MAIF, de la SNCF et ceux du groupe Auchan. Le parquet de Paris a ouvert une enquête. A Kiev, les usagers du métro étaient incapables de s'acheter des billets par carte bancaire et les caisses des supermarchés du pays en ont fait les frais.

Selon les premières analyses, le code malveillant serait une nouvelle version du "rançongiciel" Petya qui a été rebaptisé Petwrap. Pour éviter toute mauvaise surprise, le centre de veille et d'alerte de l'ANSII, le CERT-FR, appelle à appliquer les mises à jour de sécurité et "limiter l'exposition du service SMB", qui avait été l'un des principaux vecteurs de la propagation de WannaCry. Ce nouveau malware embarquerait lui aussi l'outil de piratage EternalBlue qui facilite au code de se propager automatiquement par le réseau grâce aux connexions SMB. Il se pourrait aussi que le code malveillant ait été modifié pour ne pas se faire repérer directement par les logiciels antivirus.

Nettement plus dangereux que WannaCry.

Si Petwrap est plus virulent que WannaCry c'est qu'il utilise d'autres manières de se propager à savoir le WMIC (Windows Management Instrumentation Command Line) et le PSExec, des fonctions utilisées pour se connecter et exécuter des commandes à distance. Par conséquent, Petwrap est capable également d'infecter des ordinateurs qui sont patchés. Les spécialistes expliquent qu'un seul ordinateur non patché sur un réseau permet au ransomware de se propager et grâce à l'obtention des droits d'administrateurs, de se greffer aux machines patchées. Si de leur côté, les particuliers ne sont pas forcément la cible de cette nouvelle attaque, ce nouveau malware risque bien de faire vivre un véritable enfer aux sociétés.

Loic DL un jour, Loic DL toujours ...

Réponse : 0 / Vues : 2 034

Pages: 1

- Accueil forums

- » Le bar

- » Une nouvelle attaque de ransomware s'attaque aux réseaux du monde entier